|

漏洞概述

|

|||

|

漏洞名称

|

Windows Win32k 权限提升漏洞

|

||

|

漏洞编号

|

|||

|

公开时间

|

2023-05-09

|

影响对象数量级

|

百万级

|

|

奇安信评级

|

高危

|

CVSS 3.1分数

|

7.8

|

|

威胁类型

|

权限提升

|

利用可能性

|

高

|

|

POC状态

|

已发现

|

在野利用状态

|

已发现

|

|

EXP状态

|

未发现

|

技术细节状态

|

已公开

|

|

危害描述:经过身份认证的本地攻击者可以构造恶意程序触发该漏洞,成功利用此漏洞可以提升权限至SYSTEM或造成系统崩溃。

|

|||

01漏洞详情>>>>

影响组件

Win32k.sys是Windows操作系统的一个核心系统文件,它是Win32 API的一部分,负责处理图形用户界面(GUI)相关的任务。Win32k.sys主要提供了一组图形设备接口(GDI)和用户界面(UI)相关的API,包括窗口管理、消息传递、绘图和字体处理等功能。

>>>>

漏洞描述

近日监测到Windows Win32k 权限提升漏洞(CVE-2023-29336)的技术细节和POC已在互联网上公开,由于Win32k 中存在释放后重用漏洞,经过身份认证的本地攻击者可以构造恶意程序触发该漏洞,成功利用此漏洞可以提升权限至SYSTEM或造成系统崩溃。

02影响范围>>>>

影响版本

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

>>>>

其他受影响组件

无

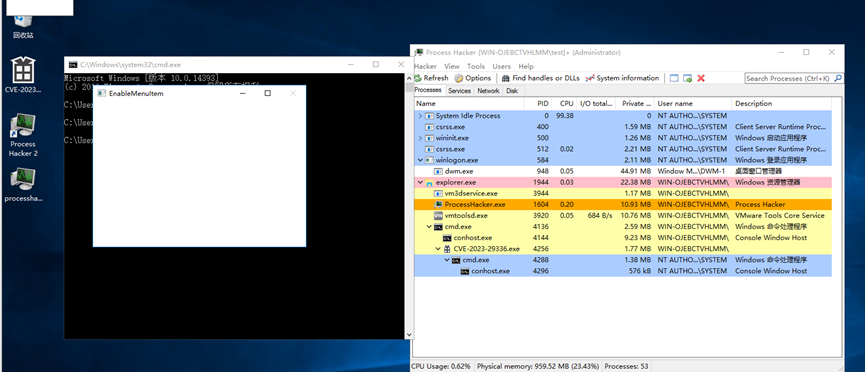

03复现情况目前,已成功复现Windows Win32k 权限提升漏洞(CVE-2023-29336),截图如下:

04处置建议>>>>

安全更新

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统将自动检查并下载可用更新

4、重启计算机,安装更新

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本,可参考以下链接下载适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-29336

05参考资料

[1]https://msrc.microsoft.com/update-guide/releaseNote/2023-May

[2]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-29336

[3]https://www.numencyber.com/cve-2023-29336-win32k-analysis/

评论 (0)